网络安全入门指南 理解黑客基础知识与防护意识

网络安全入门指南:理解黑客基础知识与防护意识

重要声明

本文旨在普及网络安全知识,帮助读者理解常见的网络攻击原理,从而提升个人和企业的安全防护意识。所有技术知识仅限用于合法授权的安全测试、学习研究或保护自身网络环境。未经授权的网络攻击行为违反《中华人民共和国网络安全法》及相关法律法规,将承担法律责任。

第一章:网络安全基础认知

1.1 什么是网络安全

网络安全指保护网络系统及其数据不受未经授权的访问、破坏、修改或泄露。随着企业信息化工程的推进,网络已成为关键基础设施,安全防护变得至关重要。

1.2 白帽黑客与黑帽黑客

- 白帽黑客(安全研究员):通过合法授权发现系统漏洞,协助修复

- 黑帽黑客:未经授权进行非法入侵活动

- 灰帽黑客:介于两者之间,通常未经授权但无恶意目的

第二章:常见网络攻击原理浅析

2.1 SQL注入基础概念

SQL注入是通过将恶意SQL代码插入到Web表单输入中,欺骗服务器执行非预期命令的攻击方式。

基本原理示例:

正常查询:SELECT <em> FROM users WHERE id='用户输入'

恶意输入:' OR '1'='1

最终查询:SELECT </em> FROM users WHERE id='' OR '1'='1'(将返回所有用户)

防护方法:

- 使用参数化查询

- 对输入进行严格验证和过滤

- 最小化数据库操作权限

2.2 渗透测试基础流程

合法渗透测试通常包括以下阶段:

- 授权获取(必须有书面授权)

- 信息收集(公开渠道获取目标信息)

- 漏洞扫描(使用工具发现潜在弱点)

- 漏洞验证(确认漏洞真实性)

- 报告编写(详细说明发现及修复建议)

2.3 社会工程学攻击

通过心理操纵诱使人员泄露敏感信息,如钓鱼邮件、伪装客服等。

第三章:企业信息化工程安全基础

3.1 企业网络安全架构

- 网络边界防护:防火墙、入侵检测系统

- 内部网络分段:按部门、功能划分网络区域

- 访问控制:基于角色的权限管理

- 数据加密:传输和存储过程中的数据保护

3.2 基础安全措施

1. 定期更新系统和软件补丁

2. 使用强密码策略和多因素认证

3. 员工安全意识培训

4. 数据备份与恢复计划

5. 安全事件响应机制

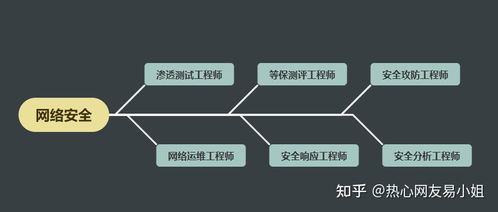

第四章:合法学习路径与资源

4.1 建议学习路径

1. 计算机网络基础(TCP/IP协议、网络架构)

2. 操作系统原理(Linux/Windows系统管理)

3. 编程基础(Python、Bash脚本)

4. 数据库基础(SQL语言)

5. Web技术原理(HTTP协议、前端基础)

4.2 合法实践平台

- Hack The Box(需注册,提供合法渗透测试环境)

- TryHackMe(交互式网络安全学习平台)

- 国内各类CTF比赛及培训平台

- 虚拟机搭建实验环境(本地测试)

4.3 推荐认证

- CompTIA Security+

- CEH(道德黑客认证)

- OSCP(渗透测试专业认证)

- 国内等保测评相关认证

第五章:网络安全法律法规

根据《中华人民共和国网络安全法》:

- 第二十七条:任何个人和组织不得从事非法侵入他人网络等危害网络安全的活动

- 第六十三条:实施危害网络安全活动的,将依法追究法律责任

- 企业需履行网络安全保护义务,实施网络安全等级保护制度

###

网络安全是一把双刃剑。掌握相关技术知识可以帮助我们更好地保护数字资产,但必须始终坚守法律和道德底线。随着企业信息化工程深入发展,网络安全专业人才需求日益增长,通过合法途径学习网络安全技术,不仅能提升个人技能,还能为构建更安全的网络环境贡献力量。

记住:真正的黑客精神不是破坏,而是通过技术创新解决问题、创造价值。选择白帽之路,既能实现技术追求,又能为社会创造正面价值。

最新产品